家族のおうち時間が増えて、かつて以上にインターネットが日常生活になくてはならない存在になった今。

ふと気になったこと、ありませんか?「そういえば、うちのWi-Fiってセキュリティは大丈夫なの?」と。

部外者による不正アクセスやウイルスの侵入、通信内容の盗み見などなど、決して他人事ではなく、

ネット環境のすぐそばにつきまとうのが現実です。ただ、必要以上に怖がることはありません。

大事なことは、ネットやWi-Fiに潜むリスクを知って、きちんと対処すること。備えあれば憂いなし。

この機会に正しい知識を身に着けて、安心してWi-Fi生活を送りましょう!

代表的なサイバー脅威について、あなたはどこまで知っていますか?

クリックすると各詳細をご覧になれます

⽇々巧妙化するサイバーセキュリティ脅威。

被害にあわないためには

⼿⼝と対策を知っておくことが⼤事です

驚かせてしまいましたが、

Atermなら安心です!

IoT機器の新基準

JC-STAR適合製品を順次拡大予定

JC-STARは、メーカの垣根を越えてIoT機器が持つべきセキュリティの基準を設け、条件を満たす製品に適合ラベルが付与される制度。⾔わば安⼼の⽬印です。AtermはJC-STAR適合製品を順次拡⼤していきます。

Atermが安全性の高いネット生活を支援します

サイバー脅威から守るためのポイントをご紹介

Wi-Fiの安全性確保のポイント

WANとLAN、それぞれのセキュリティリスクと安全性対策

Wi-Fiネットワークに潜む脅威

からの不正侵入

ウイルス持ち込み

●この図はイメージです。

セキュリティ視点でネット環境を考えるときは、外部につながる「WAN(インターネット回線側)」と

内側でつながる「LAN(Wi-Fi側)」の両面で対策をする必要があります。

また、悪意のある第三者だけでなく、家に訪れたゲストがWi-Fiで宅内のあらゆる機器に接続できてしまうのを防いだり、

ウイルス感染していた場合なども想定し、家族の接続先とは異なるゲスト用のWi-Fiネットワークを用意しておくことも安心材料になります。

Atermは様々な機能を搭載し、脅威から守ります

(機能名をクリックすると機能説明を表示します)

インターネットからの

不正侵入を防御

Wi-Fiタダ乗り防止など、Wi-Fi

ネットワークへの不正接続を防御

通信内容の盗み見防止など、

Wi-Fiデータの漏洩を防御

ゲスト利用者のウイルス持ち込み防御など、家族とゲストで接続領域を分けて保護

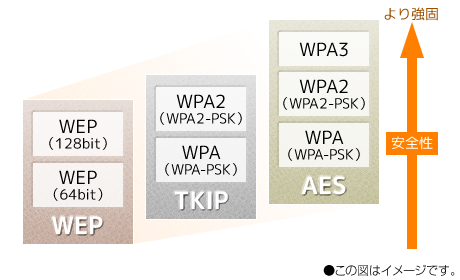

データ暗号化の種類と強度

WEPやWPAは無線通信における暗号化規格です。無線LAN初期はWEPが一般的に広まりましたが、後年その仕組みの脆弱性が指摘され、現在の主流はWPA(Wi-Fi Protected Access)で最新版はWPA3となっています。

また、暗号化方式にはTKIPとAESがあり、「TKIP(Temporal Key Integrity Protocol)」は、通信を行う際の暗号キーを一定の送受信回数や一定時間ごとに自動的に変更して行うことで、WEPの脆弱性を払拭しています。

「AES(Advanced Encryption Standard)」は、米国商務省標準技術局(NIST)により政府標準の暗号化方式として採用された経緯を持ち、TKIPより強固な暗号化を行うことができます。

WPA3では、認証パスワードへの推測攻撃が事実上不可能になるとされる「SAE」が採用され、さらに高度で強固なものに。

お使いの環境で複数の暗号化方式がある場合には、「AES」や「WPA3」というワードに着目しましょう。

安全なIoT機器を選ぼう

セキュリティ要件適合評価及びラベリング制度JC-STARについて

セキュリティの新基準

JC-STAR適合製品を選ぶと安⼼!

2025年3月から運用開始された、IoT機器のセキュリティ品質の新基準。製品選びに迷ったら、このラベルを目安にすると安心です。

JC-STARとは

2024年8月に経済産業省が公表した「IoT機器に対するセキュリティ適合性評価制度構築方針」に基づき構築された、IoT機器のセキュリティ適合基準への適合性を確認・可視化する日本の制度です。

ETSI EN 303 645やNISTIR8425等とも調和しつつ、独自に定める適合基準(セキュリティ技術要件)のもとで運用され、JC-STAR適合製品にはラベルが付与されるので、このラベルを確認することでセキュリティ要件を満たしたサイバー攻撃に強いIoT機器を選びやすくなります。

なお、JC-STARは「セキュリティ要件適合評価及びラベリング制度(Labeling Scheme based on Japan Cyber-Security Technical Assessment Requirements)」の呼称で、IPA(独立行政法人情報処理推進機構)が運営しています。

JC-STAR制度が求められる背景

IoT機器が増えていく中、IoT機器の脆弱性を狙ったサイバー脅威が次々に現れ、日々巧妙化しています。

しかも、やっかいなのが、利用するIoT機器が脅威にさらされていても、ユーザには分かりにくいということ。物理的な異常が発生しない限り、設定ミスやマルウェア感染、不正アクセスが起きていても気がつかない可能性が高く、リスクが放置される危険性があります。

こうした状況から利用者を守るため、業界団体やメーカの垣根を越えて共通的な物差しでIoT機器のセキュリティ機能を評価・可視化したのが、このJC-STAR制度です。

AtermのJC-STAR適合製品は★1に対応。

★1で実現したいセキュリティ水準は以下となります。

- マルウェアに感染してボット化するのを防ぐ。とりわけ、感染した機器からの感染拡大を防止する

- インターネット側からの遠隔攻撃を主に想定し、スクリプトキディレベル(限定的な専門知識のみを有し、インターネットやダークウェブなどで公開されているクラックツール等を用いてシステムの脆弱性を利用して攻撃するレベル)の攻撃(不正アクセスや盗聴など)に対して実用的な耐性を持たせる

- 製品不具合や脆弱性に対する対応・サポート方針を明確化し、適合ラベル有効期間内のサポート(アップデートファイルの提供等)が確実に提供されるようにする

- 廃棄前に、運用中に生成されたデータを適切に削除することができる

- *JC-STAR適合ラベルは、一定の基準に適合していることを示すものですが、完全または完璧なセキュリティを保証するものではありません。

- *上記内容については、独立行政法人情報処理推進機構(IPA)の以下より引用しています。

https://www.ipa.go.jp/security/jc-star/begoj9000000gg60-att/JC-STARsetumeikai_1.pdf

AtermのJC-STAR適合製品では、下記のようなセキュリティ仕様を評価しています。

- 設定画面ログイン

- 管理者パスワードの初期値を機器毎にランダムな内容で個別化

(参考)DLPA推奨ルーター https://dlpa.jp/wifi_support/ - ロックアウト機能の搭載(誤った管理者パスワードで一定回数連続でログイン試行された場合に製品を再起動するまでアクセスを制限する)

- 管理者パスワードの初期値を機器毎にランダムな内容で個別化

- 自動バージョンアップ機能でファームウェア(本製品を動かすソフトウェア)を自動で更新

- サポート期間内のセキュリティ対応等も含めたファームウェアの提供

- 設定情報を暗号化してセキュアに保存

- RESETスイッチで設定情報を簡単に初期化

Atermなら導入したその日から安心

Aterm機種別セキュリティ機能対応一覧

Atermシリーズには、あらかじめ様々なセキュリティ機能を搭載しているので、導入したその日から安心してお使いいただくことが可能です。

| 機能名 | [Wi-Fi 7]対応 | [Wi-Fi 6E]対応 | [Wi-Fi 6]対応 | [Wi-Fi 5]対応 | ||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 19000T12BE | 7200D8BE | WX11000T12 | WX5400T6 | WX4200D5 | WX3600HP | 3000D4AX | WX1500HP | WG2600HS2 | WG1200HS4 | |||

| JC-STAR制度 適合製品 | ○ | ○ | - | - | - | - | ○ | - | - | - | ||

| WAN側 | インターネットからの不正侵入を防御 | ダイナミックポートコントロール(SPI) | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ |

| IPパケットフィルタリング | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

| アドバンスドNAT(IPマスカレード) | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

| 不正アクセス検出機能 | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

| IPv6ファイアウォール機能 | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

| IPv6パケットフィルタリング | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

| トレンドマイクロホームネットワークセキュリティ™ | - | - | ○※4 | - | - | - | - | - | - | - | ||

| LAN側 | Wi-Fiネットワークへの不正接続を防御、 Wi-Fiデータの漏洩を防御 |

WPA-PSK(通信データ暗号化) | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ |

| WPA2-PSK(通信データ暗号化) | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

| WPA3-SAE(通信データ暗号化) | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | - | ○ | ||

| トレンドマイクロホームネットワークセキュリティ™ | - | - | ○ | - | - | - | - | - | - | - | ||

| Wi-Fiネットワークへの不正接続を防御 | MACアドレスフィルタリング | ○※1 | ○※1 | ○※1 | ○※1 | ○※1 | ○ | ○※1 | ○ | ○ | ○ | |

| Wi-Fiデータの漏洩を防御 | ESS-IDステルス機能 | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | |

| 見えて安心ネット(不正端末登録) | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

| こども安心ネットタイマー | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

| Wi-Fi接続通知(不正アクセス検知) | - | - | - | - | - | ○ | - | ○ | ○ | ○ | ||

| 家族とゲストで接続領域を分けて保護 | リモートワークWi-Fi(ネットワーク分離) | ○ | ○ | ○ | ○ | ○ | - | ○ | ○※2 ※3 | - | - | |

| ネットワーク分離 | - | - | - | - | - | ○ | - | ○ | ○ | ○ | ||

| SSID内分離 | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ○ | ||

JC-STAR制度 適合製品

- ※表示の数値は本製品と同等の構成を持った機器と通信を行ったときの理論上の最大値であり、実際のデータ転送速度ではありません。なお、各規格の理論上の速度はこちらをご覧ください。Wi-Fi 7(11be)/Wi-Fi 6(11ax)で通信するには、親機・子機ともにWi-Fi 7(11be)/Wi-Fi 6(11ax)に対応している必要があります。

- ※1ご利用環境により異なりますので、ご利用の際の目安としてご参考にしてください。

- ※2端末を同時に無線接続した場合に、快適に通信できると想定される台数です。また、利用人数は、一人当たり3台程度の端末を接続した場合を想定しております。ただし、部屋の間取り、障害物の有無、通信量などによって、通信できない場合もあります。5GHzと2.4GHzに分散して接続することを推奨します。

- ※3MLO(Multi-Link Operation)のMLMR(同時モード)による19000T12BE(2.4GHz+5GHz+6GHz)、7200D8BE(2.4GHz+5GHz)通信時の値です。表示の数値は当社の測定環境(混雑環境のない電波暗室)にて測定したものであり、ご利用の環境(電波状況、通信距離、パソコン性能、ネットワーク環境など)により、実効速度は異なります。

Wi-Fiルータを使うにあたっての心構え

本ページ掲載のセキュリティ機能以外に、Wi-Fiルータをより安全に運用するための参考情報がありますので、ぜひご参照ください。

【重要】Wi-Fiルータをより安全にお使いいただくためのお願い

【ご参考】DLPAからのご案内

NECプラットフォームズは、一般社団法人デジタルライフ推進協会(DLPA)に加盟し、Wi-Fiルータに対するセキュリティ要件の提言に賛同しています。一般社団法人デジタルライフ推進協会(DLPA)からサイバー攻撃から守るチェックポイントやWi-Fiルーターを買い替えるメリットが紹介されていますので、こちらもご確認ください。

「Wi-Fiルーターを買い替えてセキュリティと快適さをアップ!」

* 本ページでご案内の内容はイメージです。機能/設定手順など詳しくは、各機種のユーザーズマニュアルを参照してください。

* 本ページ掲載内容は2026年2月2日時点の情報です。(日付の個別表記部分を除く)